從精準釣魚到肉身滲透,2025 年全球 60% 駭客損失竟全進了平壤口袋

根據區塊鏈安全權威機構 CertiK 於 2026 年 4 月發布的最新《Skynet 智能報告》(Skynet Intelligence Report),全球加密貨幣安全領域正進入一個前所未有的「工業化犯罪」時代。報告數據顯示,2025 年全球加密駭客攻擊總損失高達 34 億美元,其中與北韓(DPRK)相關的駭客組織便掠奪了約 20.6 億美元,佔比驚人地達到 60%。這項數據不僅標誌著數位資產已成為該國獲取硬通貨的主要支柱,更揭示了駭客技術已從單純的網路釣魚,進化為極具威脅的「物理滲透」。

核心數據:北韓駭客的「質」與「量」

2025 年的統計資料展現了北韓駭客組織(如知名拉撒路集團 Lazarus Group)極高的作案效率:

- 作案集中化:北韓駭客僅參與了 656 起紀錄事件中的 79 起(約 12%),卻捲走了 60% 的總價值,顯示其攻擊策略已轉向「高價值、精準打擊」。

- 十年掠奪史:從 2016 年到 2026 年初,北韓相關活動已累計在 263 起事件中竊取約 67.5 億美元 的加密貨幣。

- 最大單一案件:2025 年 2 月發生的 Bybit 交易所遭駭案,單筆損失即達 15 億美元,被歸因於 TraderTraitor 組織對第三方簽章商的供應鏈攻擊。

攻擊策略大轉型:從「發假訊息」到「直接面試」

CertiK 的分析師 Jonathan Riss 指出,北韓駭客的攻擊手法的進化令人不寒而慄。他們不再僅僅依賴發送帶毒的 PDF 文件,而是將「情報偵察」與「技術開發」深度結合。

1. 供應鏈與治理操弄

以 Bybit 案為例,駭客並非直接攻破交易所,而是透過滲透下游供應商,竄改使用者介面(UI),讓資金在使用者毫不知情的情況下流向惡意地址。

2. 「物理滲透」的新威脅

2026 年 4 月的 Drift Protocol 事件(損失約 2.85 億美元)是典型的「長線作戰」。駭客耗時半年,透過參加業界會議、建立人際關係、甚至參與社群治理,最終完成「物理滲透」並提領資金。

3. 虛假身份與臥底入職

更危險的是,大量北韓 IT 勞工利用假身份成功入職西方加密貨幣與金融科技公司。這些員工平日表現優異,實則在系統內埋下後門,等待時機啟動攻擊。

全球監管震撼彈:2026 年洗錢防制(AML)超越證券化爭議

隨著北韓將加密貨幣用於核武與彈道飛彈計畫,數位資產安全已從「科技問題」上升到「國際安全層次」。這迫使全球監管機構在 2026 年全面收緊政策。

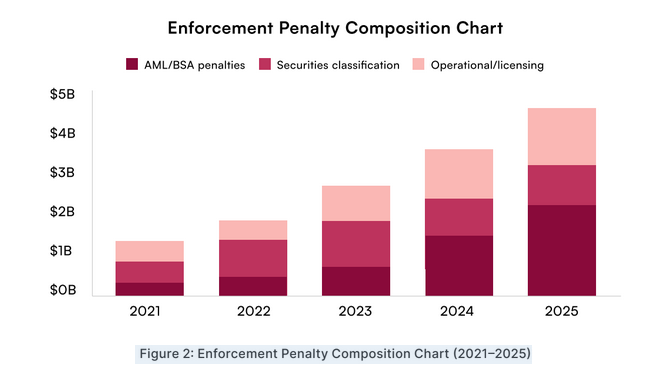

監管趨勢三大轉變:

- AML 成執法重頭戲:2025 年上半年,全球加密貨幣 AML 相關罰金已突破 9 億美元 。相比之下,美國 SEC 的證券化執法罰金年減 97% ,顯示監管重心已從「判斷是否為證券」轉向「交易監測與反洗錢」。

- 審計成為「法規標配」:包含歐盟 DORA 法案、香港《穩定幣條例》以及阿聯酋 VARA 規範,現在均要求營運商必須進行獨立的智慧合約安全審計才能獲得執照 。

- 巴塞爾協議(Basel)的硬體分水嶺:2026 年 1 月起,銀行持有 BTC、ETH 等「無擔保代幣」將面臨極高的資本計提(近 100% 風險權重),這將結構性地影響機構法人的持倉意願 。

報告還指出,2025 年全球監管重點發生了重大位移。美國證券交易委員會(SEC)針對加密貨幣的執法行動數量下降了 60%,罰金總額更驟減 97% 。與此同時,司法部(DOJ)和 FinCEN 填補了執法真空,僅 2025 年上半年,與 AML 相關的罰金和解金就超過 9 億美元 。

下圖顯示了 2021 年至 2025 年監管處罰構成的變化趨勢:

2025 年重大 AML 執法案例:

- OKX (Aux Cayes FinTech Co. Ltd.): 因未經許可經營及 AML 失敗被 DOJ 處以 5.04 億美元 罰金 。

- KuCoin (Peken Global): 同樣因 AML 失敗被處以 2.974 億美元 罰金 。

2. 智能合約安全審計成為法定要求

報告強調,智能合約安全已從「自願性最佳實踐」轉變為多個司法管轄區的「法定要求」 。

| 司法管轄區 | 要求機制 | 授權類型 |

| 香港 | 穩定幣發行許可的前置條件;代幣准入前的獨立評估 | 法定 (HKMA/SFC) |

| 歐盟 | 通過 DORA 要求進行數位營運韌性測試(含原始碼審查) | 法定 (DORA) |

| 杜拜 (VARA) | 獨立第三方每年進行智能合約審計 | 法定 |

| 巴西 | SPSAV 授權需附帶獨立技術認證 | 法定 (BCB IN 701) |

3. 全球穩定幣監管框架的趨同

全球主要監管機構在穩定幣架構上已達成高度共識:要求 100% 法定貨幣準備金支持、禁止演算法穩定機制、定期獨立鑒證以及發行方許可 。

各國穩定幣監管現況摘要:

- 美國:2025 年 7 月簽署《GENIUS 法案》,建立聯邦穩定幣框架 。

- 歐盟:MiCA 法案已全面運作,將穩定幣分為資產參考代幣(ART)和電子貨幣代幣(EMT) 。

- 香港:2025 年生效的《穩定幣條例》(Cap. 656) 要求發行方必須獲得金管局(HKMA)許可 。

4. 安全威脅演變:基礎設施風險凸顯

儘管監管加強,鏈上資產損失在 2025 年仍有所反彈。截至年中,失竊金額已超過 21.7 億美元,超過 2024 全年總和 。值得注意的是,攻擊手法已從程式碼漏洞轉向基礎設施破壞(如私鑰遭竊、訪問控制失效),佔 2025 年損失金額的 76% 。例如 2025 年 2 月的 Bybit 漏洞(損失 14.6 億美元,歸因於北韓行為者),其核心問題在於簽名基礎設施被破壞,而非智能合約程式碼本身 。

如何避免成為下一個受害者?

身為投資者或產業參與者,面對「工業化」的駭客威脅,傳統的硬體錢包已不足夠:

- 多簽審查與供應鏈透明化:企業需對任何第三方服務商進行嚴謹的安全評估。

- 鏈上監測即時化:利用如 Skynet 等 24/7 持續風險監測工具,在資金移動的第一時間啟動攔截 。

- 身份驗證與背景調查:Web3 公司的招聘過程需引入更嚴格的生物特徵驗證與背景核實,以防「臥底」入職。

專有名詞小教室

- 供應鏈攻擊 (Supply Chain Attack):不直接攻擊目標,而是攻擊目標所使用的工具或服務商(例如:攻擊交易所使用的簡訊廠商)。

- 物理滲透 (Physical Infiltration):指駭客透過現實生活中的互動(如應徵工作、參加會議、社交建立信任)來獲取目標系統的存取權限。

- 巴塞爾協議 (Basel Standard):全球銀行監管的最高準則,規定銀行必須準備多少錢來應對可能的虧損 。

- 混合服務 (Mixing Services):一種隱匿交易路徑的技術,將許多人的資金混在一起再發出,讓外界難以追蹤資金來源。

關於 2026 加密監管與駭客威脅的常見問答 (FAQ)

Q1:2026 年數位資產公司面臨最大的法律風險是什麼?

答:洗錢防制(AML)合規。 目前各國監管機構對交易監控與制裁合規的執法力度已超越了過去的證券分類爭議。

Q2:現在智慧合約審計是強制性的嗎?

答:在多數主流司法管轄區是肯定的。 例如香港與阿聯酋均將獨立的安全審計列為發牌的前置條件。

Q3:北韓駭客竊取的資金最後都流向哪裡?

答:根據聯合國與美國情報評估,這些資金被證實用於資助北韓的核武與彈道飛彈計畫。

Q4:穩定幣在 2026 年有哪些新規定?

答:全球已達成共識,要求穩定幣必須有 100% 的法幣儲備、禁止算法穩定機制,且必須定期發布審計報告。